Trong không gian an ninh mạng, các UDP Flood Attack là một trong những loại tấn công DDoS (Từ chối dịch vụ phân tán) phổ biến nhất. Và trong bài đăng này, chúng ta sẽ cùng đi tìm hiểu UDP Flood Attack là gì, cách chúng hoạt động và cách bạn có thể tự bảo vệ mình khỏi chúng.

Contents

UDP Flood Attack là một kiểu tấn công từ chối dịch vụ, trong đó một số lượng lớn các gói Giao thức gói dữ liệu người dùng (UDP) được gửi đến một máy chủ được nhắm mục tiêu với mục đích lấn át khả năng xử lý và phản hồi của thiết bị đó.

Tường lửa bảo vệ máy chủ được nhắm mục tiêu cũng có thể bị cạn kiệt do tràn ngập UDP, dẫn đến việc từ chối dịch vụ đối với lưu lượng truy cập hợp pháp.

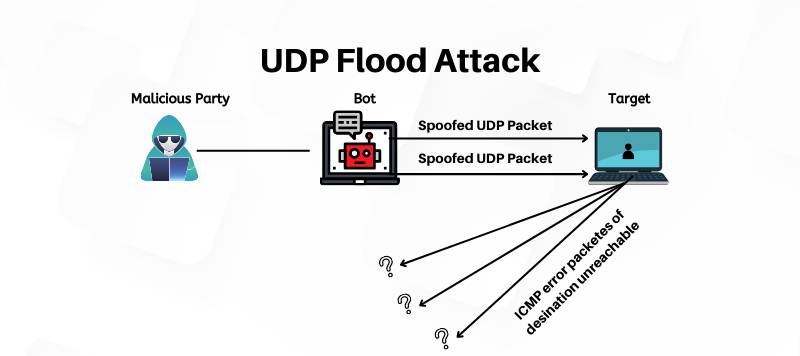

UDP Flood Attack hoạt động bằng cách gửi một số lượng lớn các gói UDP đến máy chủ mục tiêu. Không giống như TCP (Giao thức điều khiển truyền dẫn), UDP không yêu cầu thiết lập kết nối trước khi dữ liệu có thể được gửi đi. Điều này có nghĩa là những kẻ tấn công có thể dễ dàng làm tràn ngập máy chủ với một số lượng lớn các gói UDP mà không cần thiết lập kết nối trước.

Khi một máy chủ nhận được một số lượng lớn các gói UDP, nó có thể bị quá tải và không thể xử lý bất kỳ lưu lượng truy cập hợp pháp nào. Điều này có thể khiến máy chủ gặp sự cố hoặc không phản hồi, từ chối dịch vụ đối với người dùng hợp pháp một cách hiệu quả.

Tường lửa là hệ thống an ninh mạng theo dõi và kiểm soát lưu lượng mạng vào và ra. Chúng có thể được cấu hình để phát hiện và chặn các gói UDP được gửi với số lượng lớn, ngăn chặn hiệu quả các UDP Flood Attack tiếp cận mục tiêu của chúng.

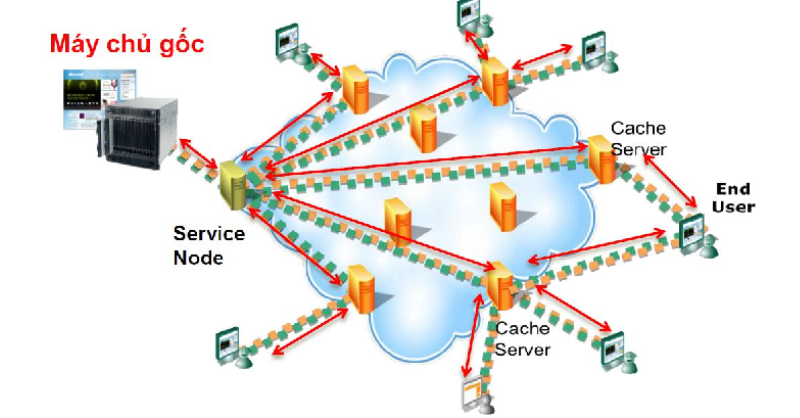

CDN có thể giúp giảm thiểu các cuộc tấn công DDoS bằng cách phân phối lưu lượng truy cập trên nhiều máy chủ, khiến kẻ tấn công khó áp đảo một máy chủ hơn.

Giới hạn tốc độ liên quan đến việc đặt giới hạn về số lượng gói mà máy chủ có thể nhận trong một khung thời gian nhất định. Điều này có thể ngăn không cho máy chủ bị quá tải bởi một số lượng lớn các gói UDP.

Việc phát hiện có thể tương đối khó khăn vì những gói UDP này được thiết kế để áp đảo máy chủ có lưu lượng truy cập lớn. Tuy nhiên, có một số dấu hiệu có thể chỉ ra rằng một cuộc tấn công tràn ngập UDP đang diễn ra. Những dấu hiệu này bao gồm số lượng gói UDP mà máy chủ nhận được tăng đột ngột, hiệu suất máy chủ giảm và độ trễ mạng tăng.

Có thể bạn quan tâm: Từ A đến Z về Plugin bình luận trên Facebook 2023

UDP Flood Attack là mối đe dọa nghiêm trọng đối với các doanh nghiệp và tổ chức dựa vào máy chủ của họ để cung cấp dịch vụ cho người dùng. Bằng cách hiểu cách thức hoạt động của các UDP Flood Attack và thực hiện các bước để ngăn chặn cũng như phát hiện chúng, các tổ chức có thể tự bảo vệ mình khỏi tác hại của các cuộc tấn công này.

Thực hiện một biện pháp phòng thủ mạnh mẽ chống lại các UDP Flood Attack là điều cần thiết để duy trì tính khả dụng và độ tin cậy cho mạng và dịch vụ của bạn.

Theo dõi blog Tenten để cập nhật nhiều thông tin bổ ích nhé!

|

UDP flood attack tool

|

SYN flood | Prevent UDP flood attack | DDoS UDP GitHub |

| Udp flood wireshark | ICMP flood attack | TCP-UDP flood | HTTP flood attack |